openwrt实现 WiFiDog

Please read WiFiDog Captive Portal for a definition of WiFiDog. It is FOSS software used to create wireless hot-spots. It is a next-generation alternative to NoCat.

Preparation:

Prerequisites

Required Packages

iptables-mod-extra

iptables-mod-ipopt

kmod-ipt-nat

iptables-mod-nat-extra

libpthread

Installation:

opkg update

opkg install wifidog

vi /etc/wifidog.conf

/etc/init.d/wifidog enable

/etc/init.d/wifidog start

netstat -a

You can also run wifidog in foreground/debug mode:

wifidog -f -d 7

-f means to run in foreground (do not become a background daemon)

-d 7 increases debug output level to the maximum

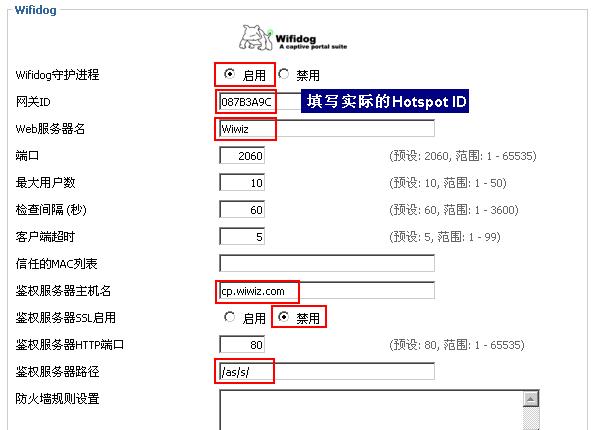

Configuration

Start on boot

To enable/disable start on boot:

/etc/init.d/wifidog enable this simply creates a symlink: /etc/rc.d/S?0??? → /etc/init.d/???

/etc/init.d/wifidog disable this removes the symlink again

Administration

Follow instructions on http://dev.wifidog.org/wiki/doc/install/auth-server

本文章由 http://www.wifidog.pro/2015/02/10/openwrt-wifidog-4.html 整理编辑,转载请注明出处